Una delle prime cose che si impara utilizzando un computer è il famoso “copia ed incolla“.

Questa funzione consente di copiare un testo, un immagine, un file, ecc. in un buffer (memoria temporanea) e poi recuperare in seguito questa informazione.

Normalmente l’operazione di “incolla” si riferisce all’ultimo “copia”; chi utilizza per lavoro il computer ha spesso la necessità di recuperare precedenti “copia” (ad esempio: quando si inserisce in un modulo login e password).

E’ possibile ottenere questa importante funziona, attivando la cronologia degli appunti.

In Windows®

Utilizzando il sistema operativo più diffuso al mondo è possibile attivare la cronologia degli appunti in questo modo:

Impostazioni>Sistema>Appunti , ed attivare la cronologia degli appunti.

La cosa interessante è che se il computer è collegato all’account Microsoft è possibile recuperare gli appunti di altri pc con il medesimo account.

Ma veniamo ad un riassunto:

CTRL + C = COPIA

CTRL + V = INCOLLA

TASTO WINDOWS + V = VISUALIZZAZIONE CRONOLOGIA

Nei Mac®

Con i Mac funziona in modo diverso, e bisogna utilizzare app di terze parti per recuperare la cronologia.

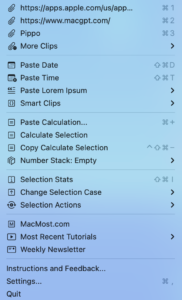

Noi consigliamo: ClipTools

Il programma è free e si puo scaricare direttamente dallo Store.

Facciamo un riassunto della combinazione di tasti:

COMMAND + C = COPIA

COMMAND + X = INCOLLA

COMMAND + V = INCOLLA SENZA STILE

OPTION + SCHIFT + COMMAND + V = INCOLLA MANTENENDO LO STILE

Nel caso occorre recuperare la conologia è necessario recarsi nella barra dei menù come da immagine precedente.